Топ 10: Программы для безопасности компьютера

Обновлено: 10.10.2024

Примеры угроз, инструментов и методов защиты компьютера/ноутбука - представлены ниже.

Пользователи, которые искали Безопасность компьютера, потом также интересовались следующими продуктами:

См.также: Топ 9: Антивирусы для бизнеса

Пользователи, которые искали Безопасность компьютера, потом также интересовались следующими продуктами:

См.также: Топ 9: Антивирусы для бизнеса

2021. Intel добавит защиту от шифровальщиков на уровне процессора

Intel анонсировала аппаратную защиту от шифровальщиков в некоторых своих процессорах 11 поколения. Такими защитными средствами обзаведутся процессоры CorevPro, ориентированные на корпоративные среды. Обнаружение шифровальщиков будет осуществляться с помощью технологий Intel Threat Detection Technology и Hardware Shield. Этот инструмент работает на уровне ниже операционной системы, что означает, что даже если вредонос получает максимальные привилегии, сохраняется возможность выявить и нейтрализовать его. Что касается Hardware Shield, то эта технология ограничивает в BIOS доступ к памяти в среде выполнения. Соответственно, блокируются все попытки инъекции вредоносного кода. Защита дает возможность динамического запуска ОС и гипервизоров в безопасной среде, которая недоступна в BIOS.

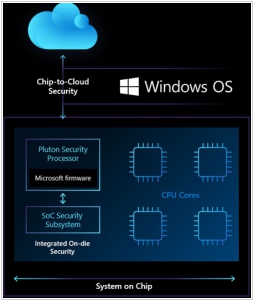

2020. Microsoft представила Pluton - чип безопасности, встраиваемый в процессоры Intel, AMD, Qualcomm

Microsoft представила новый чип безопасности, предназначенный для защиты будущих компьютеров под управлением Windows, который получил название Pluton. Он будет интегрироваться в будущие процессоры Intel, AMD, Qualcomm, и заменит собой существующий Trusted Platform Module (TPM), который сейчас используется для подтверждения целостности системы и хранения криптографических ключей. Pluton основан на тех же технологиях, что используются для защиты игровых консолей Xbox. Новый чип предназначен для блокирования новых векторов атак, в том числе для защиты от уязвимостей в центральных процессорах, таких как Spectre и Meltdown. Существующий чип TPM отделён от ЦП, так что злоумышленники начали изобретать способы атаковать этот модуль, особенно если удаётся получить физический доступ к компьютеру. Pluton будет интегрироваться непосредственно в ЦП, что существенно усложнит возможность взлома ПК даже при физическом доступе к нему.

2020. Разрекламированный чип безопасности Apple содержит уязвимость

В чипе безопасности T2, который Apple устанавливает в свои ноутбки и ПК с 2017 г., найдена опасная уязвимость. Причем, ее нельзя устранить программным путем, что навлекает на все MacBook, iMac и другие компьютеры Apple угрозу взлома, от которого невозможно спастись. Основная функция T2 – это обеспечение безопасности пользовательских данных. На него завязаны процесс авторизации при помощи Touch ID, шифрование, пароли KeyChain и многое другое. А уязвим Т2 к взлому при помощи эксплойта Checkm8, использующегося для джейлбрейка iPhone. Хакеры могут использовать его для обхода микросхемы и получения полного доступа к устройству на базе macOS.

2020. Microsoft позволит использовать Windows Hello для входа в свой аккаунт

Microsoft оснастит биометрическую систему аутентификации Windows Hello двумя дополнительными функциями. Первое нововедение коснётся входа в систему с помощью PIN-кода в безопасном режиме. Таким образом, вам не придётся задействовать пароль, если понадобится загрузить операционную систему Windows 10 в безопасном режиме (часто используется для устранения багов и общих проблем ОС). Вторая новая функция ещё интереснее — появится возможность использовать Windows Hello для входа в свой аккаунт Microsoft. Нововведения будут доступны в крупном майском обновлении операционной системы — Windows 10 2004.

2020. В ноутбуках на чипах Intel появится слежка за ворами

Компания Intel объединилась с американским производителем отслеживающих устройств Tile для создания технологии, позволяющей видеть местонахождение потерянного или украденного гаджета. Первыми устройствами, в которых она будет реализована, станут современные ноутбуки с процессорами Intel (а конкретно, HP Elite Dragonfly G2). Метки отслеживания не потребуют интеграции в ноутбук дополнительного источника энергии для питания встроенного в продукцию Intel геолокатора. Они будут работать непосредственно от аккумулятора самого лэптопа. Трекер позволит отслеживать местоположение ноутбука, пока тот включен или находится в спящем режиме. Однако полный разряд аккумулятора или его извлечение из корпуса сделает новую технологию бесполезной.

2020. Microsoft и NSA рекомендуют обновить Windows 10 для безопасности

В Windows 10 обнаружили уязвимость, которая позволяет злоумышленникам подписывать свои приложения (вирусы, шпионские, adware-агенты) сертификатом Microsoft, чтобы они устанавливались без всяких предупреждений. Также она позволяет сайтам подделывать сертификат HTTPS/SSL. Microsoft уже создала патч, закрывающий эту уязвимость и рекомендует всем как можно скорее обновиться до последней версии через настройки Windows Update. Самое интересное в этой истории, что уязвимость обнаружило шпионское агентство NSA. И, вместо того, чтоб использовать дыру для своих целей - сообщило о ней Майкрософту.

2019. С помощью бесплатных антивирусов Avast, AVG и Avira можно взломать Windows

Эксперты компании SafeBreach Labs обнаружили в бесплатных антивирусах Avast, AVG и Avira уязвимость, позволяющую злоумышленнику посредством загрузки вредоносного DLL-файла повышать свои привилегии в системе. Правда, при условии, что у атакующего уже есть административные права. По данным экспертов SafeBreach, уязвимость позволяет загружать произвольную, неподписанную библиотеку DLL в процессы, запускаемые как NTAuthoritySystem, то есть с высшими возможными привилегиями. Даже те из процессов, которые используют Protected Process Light, оказываются уязвимы.

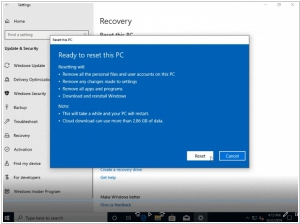

2019. Windows 10 можно будет переустановить из облака

Раньше для переустановки компьютера нужно было звать специально обученного человека, который умеет создавать загрузочную флешку и разбирается в BIOS. Теперь это сможет сделать каждый офисный чайник. В осеннем обновлении Windows 10 появится возможность переустановки системы прямо из раздела настроек. Компьютер сам загрузит из облака ОС той же сборки, версии и редакции, которая была установлена на устройстве. При этом, такая переустановка удалит все приложения с ПК. Если пользователь выберет опцию «Удалить все», то данные пользователя будут также удалены.

2019. Avast выпустил продукт для поддержания производительности и безопасности

Avast представил Avast Driver Updater — продукт, который ищет устаревшие драйверы и обновляет их одним кликом. Недостающие или устаревшие драйверы обнаруживаются с помощью смарт-сканирования и обновляются, чтобы предотвратить сбои, ошибки и проблемы с подключением ПК. Инструмент поддерживается обширной базой данных, насчитывающей более 127 000 драйверов устройств, чтобы пользователи всегда получали последние и стабильные версии драйверов устройств, соответствующих системе. Avast Driver Updater сканирует и обновляет драйверы, чтобы сократить и предотвратить проблемы с устройствами, которые пользователи подключают к своим компьютерам, таких как принтеры и сканеры, мышь и клавиатура, наушники и динамики, фото- и видеокамеры, мониторы и другие внешние устройства.

2018. Meltdown и Spectre: критические уязвимости во всех современных процессорах

Прямо на новогодние праздники эксперты по безопасности рассказали, что обнаружили две критические уязвимости во всех современных процессорах (Intel, AMD, ARM), благодаря которым хакеры могут воровать ваши пароли и данные. Уязвимости получили характерные названия: Meltdown («Крах») и Spectre («Призрак»). Хорошая новость в том, что их обнаружили еще прошлым летом, и основные производители ПО для компьютеров и смартфонов уже выпустили патчи (в частности вышли патчи Windows 10, Android, iOS). Плохая новость - это лишь временное решение, устраняющее самые простые способы использования уязвимостей. Но хакеры будут находить новые варианты. Поэтому отныне нужно особенно прилежно устанавливать все обновления ОС и браузера, не открывать подозрительные сайты и устанавливать новые приложения только из доверенных источников.

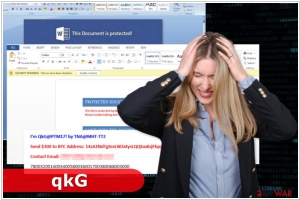

2017. Хакеры терроризируют Word

Исследователи по инфорбезопасности обнаружили новый вид вируса-вымогателя, терроризирующего пользователей Microsoft Word. Вирус работает следующим образом — пользователь получает по почте и открывает зараженный Word-документ. После клика на кнопку «Разрешить редактирование» запускается специальный макрос qkG. Как только пользователь запускает зараженный макрос, стандартный шаблон пустого документа Normal.dot также становится инфицированным. Когда юзер открывает незараженный документ, поначалу ничего не происходит, однако, qkG зашифровывает данные пользователя после закрытия документа, а также демонстрирует ему сообщение с электронной почтой и биткоин-кошельком. не доверять полученным от неизвестных источников файлам и ни в коем случае не разрешать им выполнение макросов и других потенциально опасных действий.

2017. В ESET составили рейтинг наиболее опасных привычек интернет-пользователей

Компания ESET подвела итоги опроса, посвященного распространенным нарушениям компьютерной безопасности. Несмотря на резонансные эпидемии шифраторов, самым распространенным нарушением стало отсутствие бэкапов — 59% респондентов никогда не выполняют резервное копирование. Вторая по популярности вредная привычка имеется у 34% пользователей — все они отключают автоматическое обновление операционной системы. 29% респондентов признались, что используют один и тот же пароль для входа во все учетные записи. Неудивительно, что после взлома, например, электронной почты, пользователь может лишиться доступа к соцсетям, аккаунтам в интернет-магазинах и на других ресурсах. 11% участников опроса открывают вложения во всех письмах и переходят по ссылкам, не глядя. Рискованный подход, поскольку с помощью спам-рассылок часто распространяются вредоносные программы, включая те же шифраторы.

2017. Eset представила ежегодный отчет об уязвимостях Microsoft Windows

Eset представила ежегодный отчет о кибератаках и уязвимостях, обнаруженных в программных продуктах Microsoft Windows. Традиционно большинство уязвимостей Windows приходится на веб-браузеры. В «слабом звене» предыдущего отчета, Internet Explorer, в отчетный период обнаружено 109 уязвимостей, что в два раза меньше, чем в 2015 г. В новом Microsoft Edge, браузере по умолчанию в Windows 10, закрыта 111 уязвимость. Важно отметить, что ни одна из уязвимостей Edge не использовалась в 2016 г. в кибератаках до выхода закрывающих обновлений. В три раза возросло число уязвимостей различных компонентов пользовательского режима Windows – 116 против 30 в 2015 г.

2010. USB-накопитель Check Point Abra: рабочее место теперь помещается в кармане

Компания Check Point объявила о выпуске Check Point Abra — зашифрованного USB-накопителя, создающего защищенное виртуальное рабочее место на любом ПК. При помощи Abra можно где угодно и когда угодно, с подключением к интернету или без него превратить любой ПК в полностью защищенное рабочее место с доступом к корпоративной электронной почте, файлам и приложениям через виртуальную частную сеть (VPN), говорится в сообщении Check Point. Abra совместно разработан компаниями Check Point и SanDisk. В устройстве, созданном на основе зашифрованного скоростного USB флэш-накопителя SanDisk, используются разработанные Check Point средства виртуализации, VPN и безопасности, что позволяет реализовать защищенное виртуальное рабочее место. Чтобы превратить любой ПК в корпоративное рабочее место, достаточно просто подключить Abra к компьютеру под управлением Windows и ввести свои учетные данные.

2008. Intel разрабатывает «противоугонную» технологию для ноутбуков

На IDF корпорация Intel объявила о новой инициативе, которая позволит защищать украденные ноутбуки. Цель состоит в том, чтобы создать возможность блокировки систему хранилища данных ПК и, возможно, даже самого процессора. «Противоугонные» технологии Intel (Anti-Theft Technology, АТТ) еще не готовы для включения в новые машины, но опыт показывает, что в настоящее время при выборе ноутбука ставка потребителей на защиту данных уступает лишь производительности. Инициатива Intel предполагает внедрение системы отключения возможности загрузки компьютера без разрешения пользователя и предотвращения доступа к хранимой информации. Жесткие диски с шифрованием данных уже существуют. Это обеспечивает безопасность данных, но он не препятствует краже - закодированные диски могут быть заменены – и можно будет эксплуатировать систему. Однако использование технологии «блокировки железа» может снизить число краж ноутбуков.